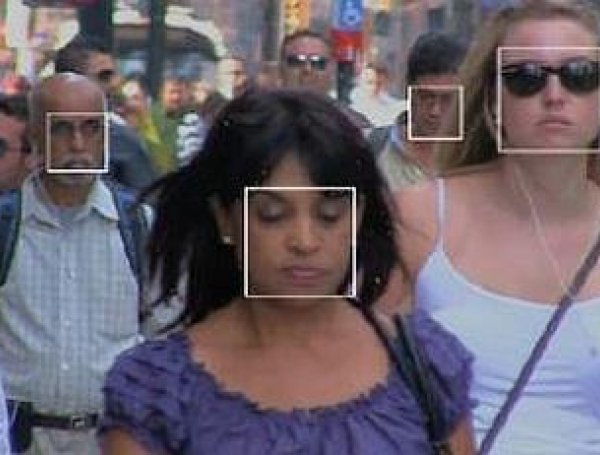

El reconocimiento facial: un (aún) limitado pero evidente riesgo para la privacidad

El gobierno norteamericano, a través de la NTIA (National Telecommunications and Informatizan Administration), trabaja desde diciembre de 2013 acerca de las tecnologías de reconocimiento facial, y en particular, sobre la posibilidad de elaborar un código de conducta – de adhesión voluntaria pero vinculante para quienes lo hubiesen firmado – que proteja la privacidad de los consumidores frente al uso de este tipo de tecnologías. El organismo que dentro de la NTIA se está ocupando de ello es el Internet Policy Task Force (Grupo de trabajo sobre políticas de Internet), que, dicho sea de paso, es un magnífico ejemplo de concentración de esfuerzos desde un ente público para, con esa perspectiva de conjunto y multidisciplinar que estos temas requieren, estudiar posibles líneas de acción política alrededor de la Red.

Es verdad que también la Unión Europea viene analizando las tecnologías de reconocimiento facial desde el ángulo de la privacidad, hasta el punto de que sus trabajos se plasmaron ya en la primavera de 2012 en un documento de un importante órgano consultivo en la materia, el llamado Grupo de Trabajo del artículo 29, que como se sabe aglutina a los máximos responsables sobre protección de datos de los 28 Estados miembros. De hecho, este documento es de tanta relevancia que la propia NTIA lo está teniendo expresamente en cuenta en el desarrollo de sus labores en este campo.

Como puede observarse en el propio sitio web del Internet Policy Task Force-NTIA, el Grupo de trabajo está utilizando materiales de diversa índole, procedentes tanto de sectores académicos como empresariales, gubernamentales o del tercer sector. A la vez, el Grupo de trabajo hace honor a su denominación celebrando reuniones en las que dichos materiales se debaten y se van adoptando las correspondientes decisiones. A día de hoy, hay aún pendientes diversas de esas reuniones, por lo que podemos decir que el Grupo de trabajo está, en lo que a este tema respecta, plenamente vivo.

De entre todos los materiales que están a disposición pública, me ha llamado especialmente la atención el elaborado por el matemático y arquitecto de software Marc Valliant, vicepresidente y máximo responsable tecnológico de la empresa Animetrics.

Valliant define las tecnologías de reconocimiento facial como “la determinación telemática de una identidad anónima o desconocida de una persona sobre la base de sus características y rasgos faciales, obtenidos a partir de una cámara o de una fotografía digital”. Estamos pues ante un reconocimiento realizado gracias al trabajo realizado por un ordenador; lo que se reconoce es la identidad de una persona, dato que antes no era conocido por quien pretende su obtención; el rostro, con las singularidades que lo individualizan, es evidentemente el objeto del análisis que la máquina efectúa; en tanto que la fuente para la obtención es la imagen digitalizada, bien en movimiento, si se trata de vídeo, bien con carácter estático si se trata de una fotografía.

Para este mismo expositor, los principales usos actuales del reconocimiento facial serían los siguientes: a) Comerciales: control de asistencia y puntualidad laboral; seguridad física en el acceso a edificios; seguridad lógica en el acceso a sistemas y equipos informáticos; y autenticación de documentos. b) Gubernamentales: expedición de todo tipo de documentos de identidad (tipo DNI, permiso de conducir, pasaportes, etc.); verificación en frontera de esos mismos documentos, en especial pasaportes; gestión de prisiones; o investigación y persecución de los delitos. c) Sociales o de consumo: organización de fotografías (tipo Picasa-Google o Facebook) o control de acceso a smartphones o a aplicaciones.

A partir de estas bases, Valliant realiza un documentado contraste, prácticamente a lo largo del resto de su trabajo, entre las denominadas imágenes “controladas”, sujetas por ello mismo a rigurosos estándares de normalización (la de nuestro pasaporte, por ejemplo); y las imágenes “no controladas”, que lo son por no ajustarse a tales estándares (así, la que yo mismo tengo en Twitter o LinkedIn, tomada de modo absolutamente informal).

Con todo ello en cuenta, este experto extrae dos conclusiones principales, que a mi juicio podrían resumirse en una sola: la de que las tecnologías de reconocimiento facial solo resultan fiables a partir de imágenes “controladas”. La razón es clara: las múltiples variables de las imágenes “no controladas” (claroscuros, trasfondo, giros o inclinaciones del rostro, etc.) elevan excesivamente los márgenes de error (para cuya exacta cuantificación remito al texto de la presentación).

Trasladando esta conclusión al ámbito de la privacidad, sería fácil deducir que no hay pues motivo de gran preocupación ante la irrupción de este tipo de tecnologías: al fin y al cabo, la identificación a partir de nuestra foto en Facebook resulta poco probable, ya que los márgenes de error que habría de afrontar quien sin autorización pretendiera llevarla a cabo podrían disuadirle de intentarla siquiera.

No creo sin embargo, y obviamente, que la mejor lectura de esa conclusión sea la de “desactivar las alertas” ante una tecnología aún “excesivamente inofensiva”. Bien el contrario, se trata de una deducción de enorme utilidad, en cuanto sitúa el problema en sus justas proporciones tecnológicas pero que debe a la par servir para ser conscientes de tales proporciones y estar por ello en mejores condiciones de afrontar los riesgos.

Al fin y al cabo, y en primer lugar, los elevados márgenes de error de la imagen “no controlada” son eso, elevados, pero no desde luego nulos, sin que por lo tanto sea descartable que haya agentes que, con cualesquiera fines (gubernamentales, comerciales, criminales…), estuvieran dispuestos a arriesgar en busca de identificaciones exitosas. En segundo término, y como cualesquiera otras, estas tecnologías están inmersas en continuos procesos de innovación y mejora, que sin lugar a dudas irán erosionando los márgenes de error y haciendo cada vez más fiables las identificaciones procedentes de imágenes “no controladas”.

En consecuencia, los casos de posibles usos de este tipo de tecnologías, sea cual sea la fuente, controlada o no, que tomen como base, comenzarán a hacerse realidad a muy corto plazo, y eso si no lo están haciendo ya. La propia NTIA trabaja con simulaciones como: imágenes tomadas a partir de manifestaciones que un poder público utiliza para “clasificar” ideológicamente a los ciudadanos; o casinos que toman fotografías de sus principales usuarios para -una vez casadas con las obtenidas en redes sociales- vender después los datos a cadenas de publicidad que dirigirán su discurso comercial a “individuos amantes del riesgo”, entre muchos otros escenarios imaginables.

En el estudio mencionado más atrás, el Grupo de trabajo del artículo 29 se hacía eco de los importantes desafíos para la privacidad de este tipo de tecnologías, que, como es habitual, van por supuesto también paralelos a sus interesantes utilidades, y que tampoco se deben olvidar.

De manera que, gracias a aportaciones como la que aquí hemos venido glosando, podemos estar centrados en las dimensiones que hoy por hoy se han de dar al problema. Con todo, entiendo debemos asimismo armarnos frente a su gran potencial invasivo de la privacidad. Las inquietantes sensaciones que nos generan escenarios como los recién citados son sin duda incentivo para comenzar.